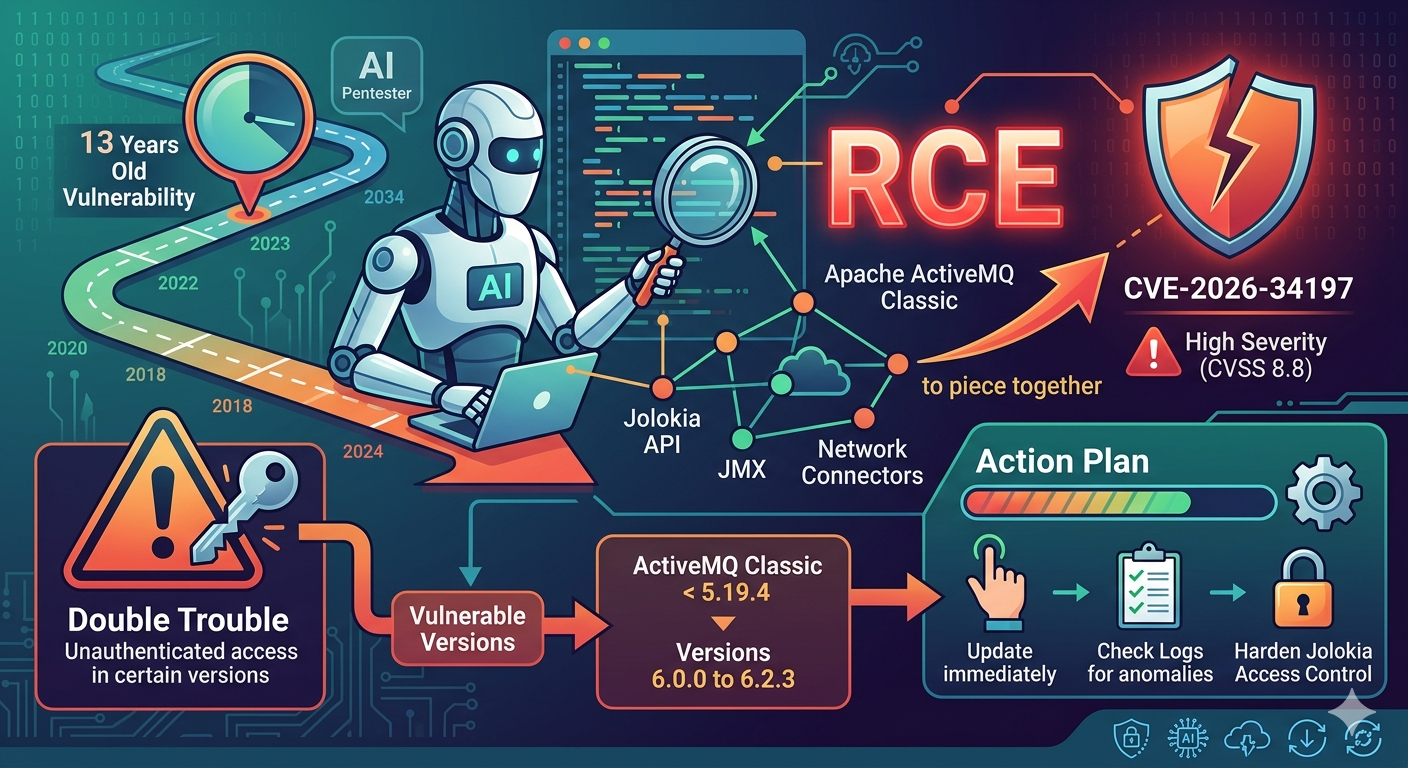

🛡️ พบช่องโหว่ RCE อายุ 13 ปีใน Apache ActiveMQ! ที่น่าทึ่งคือ… AI เป็นคนหาเจอ!

สายดูแลระบบและ Security ต้องเช็กด่วน! ล่าสุดมีการเปิดเผยช่องโหว่ระดับ High Severity (CVSS 8.8) ใน Apache ActiveMQ Classic ที่ซ่อนตัวมานานกว่าหนึ่งทศวรรษ โดยมีความน่าสนใจอยู่ที่ “วิธีการค้นพบ” ครับ

🤖 เมื่อ AI กลายเป็นสุดยอด Pentester

นักวิจัยจาก Horizon3 ได้ลองใช้ Claude AI ช่วยวิเคราะห์ Code จนเจอช่องโหว่ CVE-2026-34197 นี้ โดย AI สามารถ “ต่อจิ๊กซอว์” ความสัมพันธ์ระหว่างคอมโพเนนต์ต่างๆ (Jolokia, JMX, Network Connectors) ที่ดูเหมือนจะทำงานปกติในตัวเอง แต่พอทำงานร่วมกันกลับเปิดช่องให้เกิดการรันคำสั่งอันตราย (RCE) ได้

⚠️ รายละเอียดและผลกระทบ

ช่องโหว่: ผู้โจมตีสามารถสั่งให้ Broker ไปโหลดไฟล์ XML อันตรายจากภายนอกมาทำงานในระบบได้

ความซวยซ้ำสอง: ในบางเวอร์ชัน (6.0.0 – 6.1.1) ดันมีบั๊กตัวอื่นที่ทำให้ API นี้ไม่ต้องใช้รหัสผ่าน (Unauthenticated) ยิ่งทำให้โดนเจาะง่ายขึ้นไปอีก!

เวอร์ชันที่ได้รับผลกระทบ:

ActiveMQ Classic ต่ำกว่า 5.19.4

เวอร์ชัน 6.0.0 ถึง 6.2.3

🛠️ วิธีรับมือ (Action Plan)

รีบอัปเดต: ไปที่เวอร์ชัน 5.19.4 หรือ 6.2.3 ทันที

ตรวจสอบ Log: เฝ้าระวังการเชื่อมต่อที่ผิดปกติ โดยเฉพาะที่มีพารามิเตอร์ brokerConfig=xbean:http:// หรือการใช้โปรโตคอล VM

Hardening: ตรวจสอบการเข้าถึง Jolokia API ว่าได้ทำ Access Control ไว้อย่างแน่นหนาหรือไม่

คดีนี้เป็นสัญญาณเตือนว่า AI เริ่มเข้ามามีบทบาทสำคัญในฝั่ง Offensive Security มากขึ้น ใครที่ยังใช้ระบบเก่าๆ หรือไม่ได้อัปเดตแพตช์มานาน ต้องระวังเป็นพิเศษนะครับ!

#Cybersecurity #ActiveMQ #RCE #Vulnerability #AI #CloudSecurity #FixItDD #TechUpdate