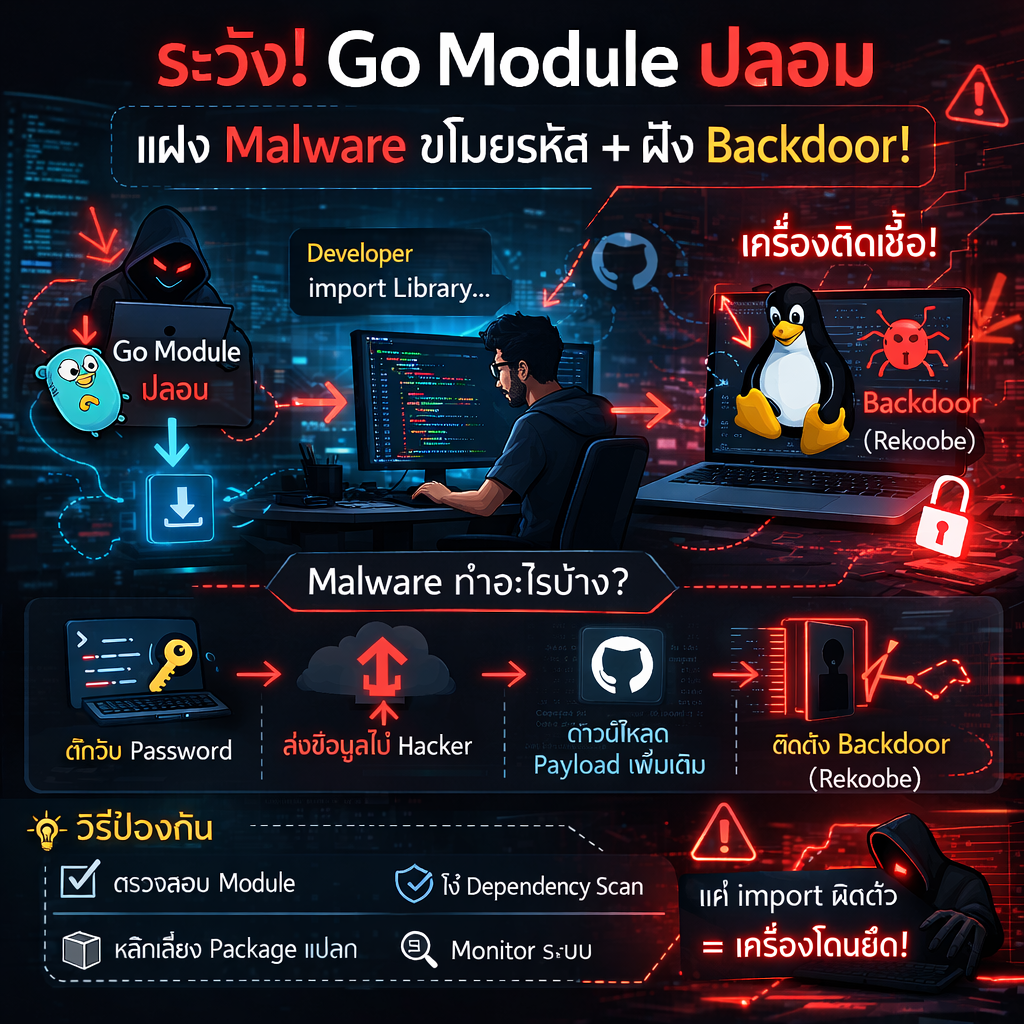

🚨 เตือนภัยนักพัฒนา! พบ Malware ซ่อนอยู่ใน Go Module ปลอม ขโมยรหัสผ่าน + ฝัง Backdoor เครื่อง Linux

ตอนนี้นักวิจัยด้าน Cyber Security ตรวจพบการโจมตีแบบ **Software Supply Chain Attack** รูปแบบใหม่ ที่อันตรายมาก เพราะแฮกเกอร์ไม่ได้โจมตีเครื่องโดยตรง…

แต่แฝงตัวมากับ “Library ที่นักพัฒนาใช้งานทุกวัน”

🔎 สิ่งที่เกิดขึ้นคืออะไร?

ผู้โจมตีสร้าง Go Module ปลอม ที่หน้าตาดูเหมือน Library ยอดนิยมด้าน cryptography

เมื่อ Developer โหลดไปใช้งานโดยไม่รู้ตัว ระบบจะถูกฝังโค้ดอันตรายทันที

⚠️ ความสามารถของ Malware ตัวนี้

• ดักจับ Password ที่พิมพ์ผ่าน Terminal

• ส่งข้อมูลไปยัง Server ของแฮกเกอร์

• ดาวน์โหลด Payload เพิ่มเติมจาก GitHub

• ติดตั้ง Backdoor ชื่อ **Rekoobe**

• เปิดทางให้ Hacker ควบคุมเครื่องจากระยะไกลได้ถาวร

พูดง่าย ๆ คือ

👉 แค่ import library ผิดตัว = เครื่องอาจโดนยึดทันที

💥 ทำไมเรื่องนี้อันตรายมาก?

เพราะการโจมตีครั้งนี้ใช้ “ความเชื่อใจ” ของ Open Source Ecosystem

นักพัฒนาส่วนใหญ่มักดึง dependency มาใช้งานโดยไม่ตรวจสอบแหล่งที่มาอย่างละเอียด

ซึ่งหมายความว่า…

องค์กรอาจโดนเจาะระบบได้ตั้งแต่ขั้นตอน Build Software เลย

✅ วิธีป้องกันเบื้องต้น

✔ ตรวจสอบ Source และ Owner ของ Module ทุกครั้ง

✔ หลีกเลี่ยง Package ที่เพิ่งสร้างใหม่แต่ชื่อคล้ายของจริง

✔ ใช้ Dependency Scanning / SCA Tools

✔ Monitor พฤติกรรมแปลกของ Process และ Network

📌 ยุคนี้ Hacker ไม่ได้ Hack Server อย่างเดียว

แต่ “Hack Developer” แทนแล้ว

#CyberSecurity #SupplyChainAttack #Malware #GoLang #ThreatIntel #TheHackerNews