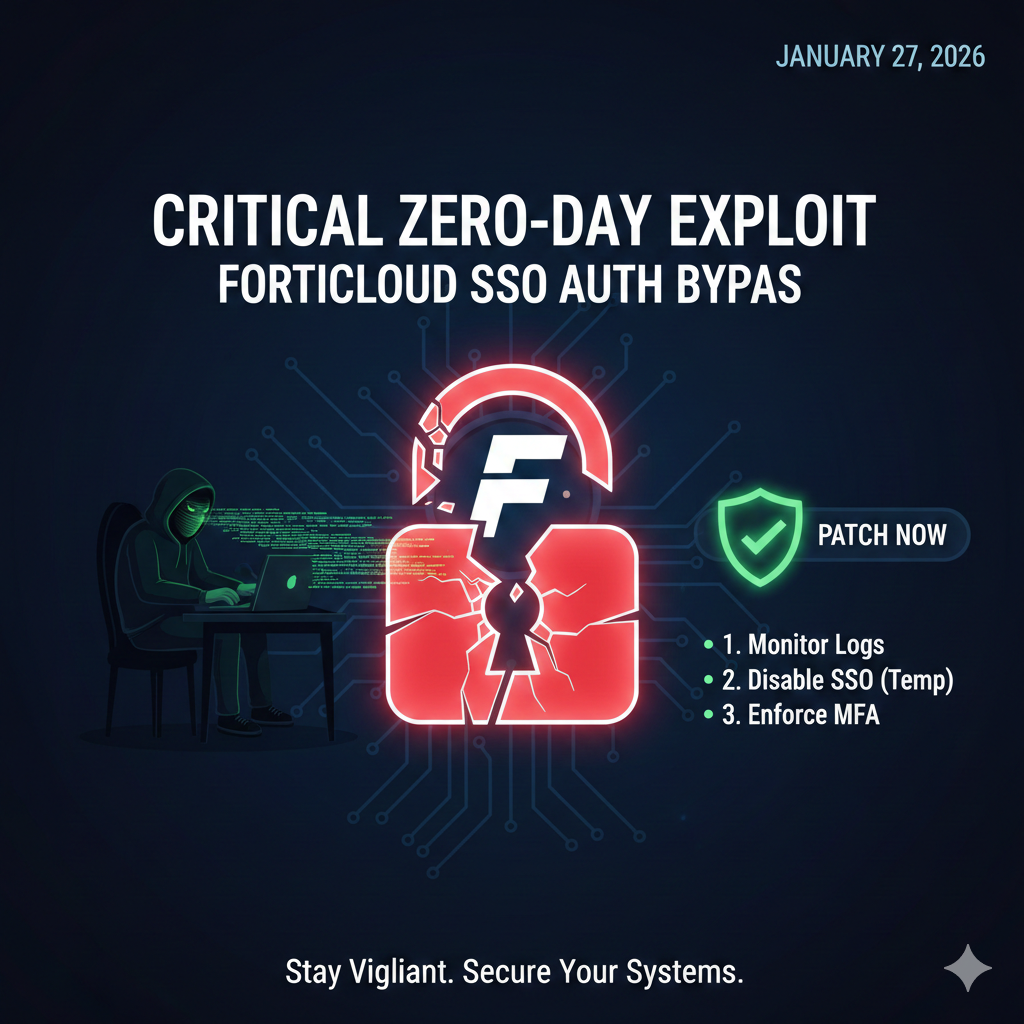

ด่วน! Fortinet ยืนยันช่องโหว่ Zero-day ใน FortiCloud SSO กำลังถูกโจมตี!

สาย Admin และ IT Security ต้องรีบเช็กด่วน! ล่าสุด Fortinet ออกมายืนยันแล้วว่าพบการโจมตีช่องโหว่ระดับวิกฤต (Zero-day) บนระบบ FortiCloud Single Sign-On (SSO) ซึ่งช่วยให้แฮกเกอร์สามารถบายพาสการยืนยันตัวตนได้

🛡️ เกิดอะไรขึ้น?

ช่องโหว่นี้ถูกระบุรหัส CVE-2026-XXXX (รอการอัปเดตเลขทางการ) ซึ่งมีความร้ายแรงสูงมาก เพราะ:

Authentication Bypass: แฮกเกอร์สามารถเข้าถึงระบบได้โดยไม่ต้องมีรหัสผ่านที่ถูกต้อง

Active Exploitation: มีรายงานว่ากลุ่มผู้ไม่หวังดีกำลังเริ่มใช้งานช่องโหว่นี้ในวงกว้างเพื่อเจาะเข้าเครือข่ายองค์กร

Target: เน้นไปที่บริการ Cloud-based ของ Fortinet ที่เชื่อมต่อกับระบบภายในผ่าน SSO

⚠️ ใครที่เสี่ยงบ้าง?

องค์กรที่ใช้งานผลิตภัณฑ์ Fortinet และมีการผูกร ะบบบัญชีผ่าน FortiCloud SSO รวมถึงบริการอย่าง FortiGate, FortiAnalyzer และ FortiManager ที่เปิดใช้งานการล็อกอินผ่าน Cloud

✅ วิธีรับมือเบื้องต้น (Action Plan)

ตรวจสอบ Patch: รีบตรวจสอบประกาศอย่างเป็นทางการจาก Fortinet Support Portal และทำการอัปเดต Firmware ทันทีที่มีการปล่อยตัวแก้

Monitor Logs: ตรวจสอบ Log การล็อกอินที่ผิดปกติ โดยเฉพาะจาก Source IP ที่ไม่คุ้นเคย หรือการเข้าถึงในช่วงเวลาที่ไม่น่าจะเป็นไปได้

Disable SSO ชั่วคราว: หากเป็นไปได้และประเมินแล้วว่ามีความเสี่ยงสูง ให้พิจารณากลับไปใช้ Local Authentication หรือระบบ MFA อื่นๆ เป็นการชั่วคราวจนกว่าจะ Patch เสร็จ

Enforce MFA: หากยังไม่ได้เปิดใช้งาน Multi-Factor Authentication ให้รีบเปิดใช้ในทุกจุดที่ทำได้เพื่อเพิ่มชั้นความปลอดภัย

อย่าปล่อยให้ระบบของคุณเป็นประตูเปิดค้างไว้ให้แฮกเกอร์!