⚠️ ระวัง! แคมเปญใหม่ “React2Shell” บุกขโมย Credentials แบบอัตโนมัติ

นักวิจัยด้านความปลอดภัยเพิ่งตรวจพบการโจมตีรูปแบบใหม่ที่ชื่อว่า “React2Shell” ซึ่งกำลังระบาดหนัก โดยเน้นเป้าหมายไปที่เซิร์ฟเวอร์ที่ตั้งค่าไม่รัดกุม เพื่อขโมยข้อมูลสำคัญ (Credentials) ไปขายต่อหรือใช้โจมตีในขั้นถัดไป

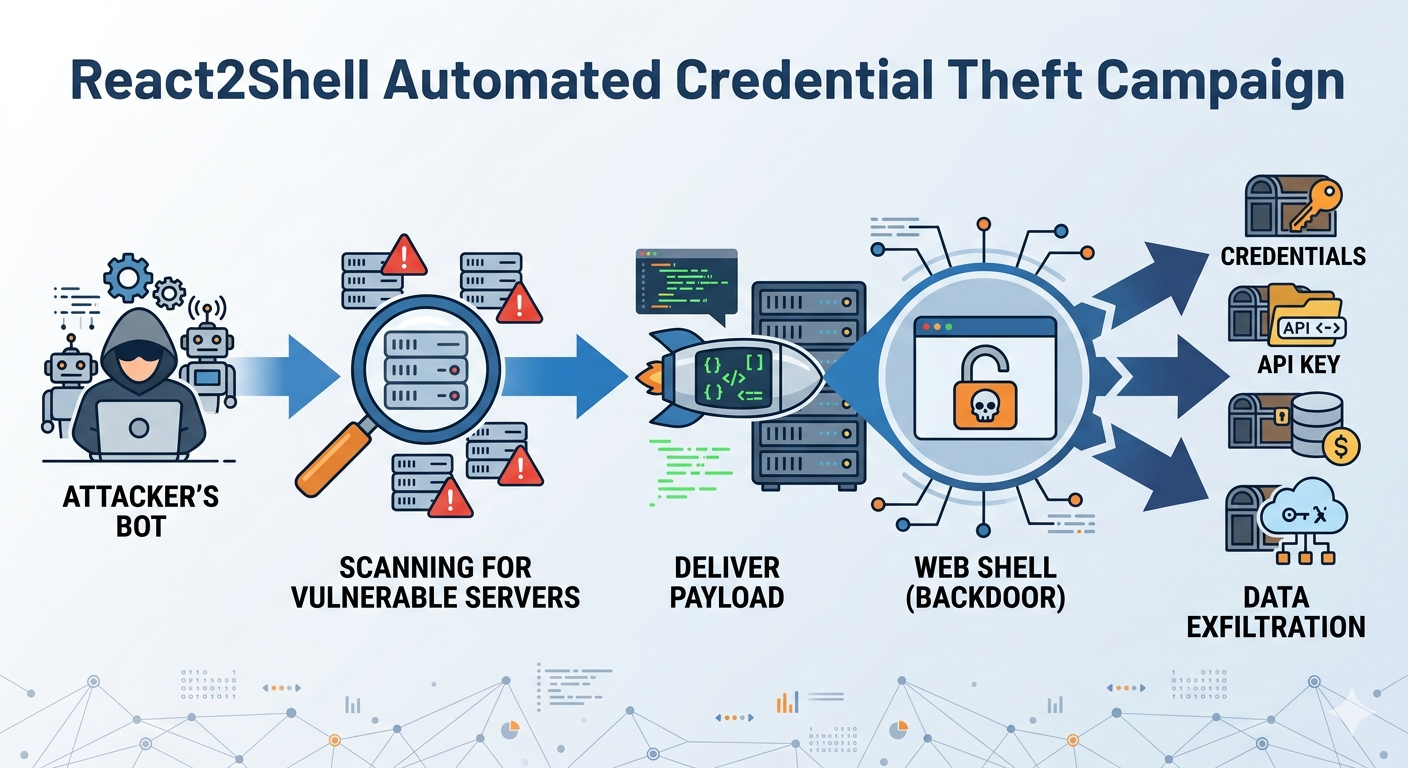

🛠️ มันทำงานยังไง? (The Attack Flow)

แฮกเกอร์ไม่ได้ใช้แค่ช่องโหว่เดียว แต่ใช้การผสมผสานเครื่องมือแบบ “Automated” ที่น่ากลัวมาก:

Scanning: ใช้บอทสแกนหาเซิร์ฟเวอร์ที่มีช่องโหว่ RCE (Remote Code Execution) หรือการตั้งค่าผิดพลาด (Misconfiguration)

React2Shell Payload: เมื่อเจอเป้าหมาย จะส่ง Script พิเศษที่เขียนด้วย React/JavaScript เข้าไปฝังตัว

Web Shell Deployment: สร้าง “ประตูหลัง” (Web Shell) เพื่อควบคุมเซิร์ฟเวอร์จากระยะไกล

Credential Harvesting: สั่งรันคำสั่งดึงข้อมูล .env files, รหัสผ่านฐานข้อมูล, API Keys ของ Cloud (AWS/Azure) และข้อมูลใน Config ของแอปพลิเคชัน

🔥 ทำไมเรื่องนี้ถึงน่าสนใจ?

ความเร็วระดับบอท: แคมเปญนี้ทำงานแบบอัตโนมัติเกือบ 100% ตั้งแต่หาเหยื่อจนถึงขโมยข้อมูล

เน้นขโมย “กุญแจ”: แทนที่จะล็อกไฟล์เรียกค่าไถ่ (Ransomware) ทันที แต่เลือกที่จะขโมย API Keys และ Credentials ซึ่งมีมูลค่าสูงมากในตลาดมืด

Targeting Dev Stack: มุ่งเป้าไปที่ Environment ของเหล่านักพัฒนาที่มักเก็บความลับไว้ในไฟล์ Configuration

🛡️ วิธีป้องกันเบื้องต้นสำหรับแอดมินและ Dev

Harden your Config: ห้ามปล่อยให้ไฟล์ .env หรือโฟลเดอร์ .git เข้าถึงได้จาก Public Internet เด็ดขาด

Patch Regularly: อัปเดต Framework และ Library ที่ใช้งานให้เป็นเวอร์ชันล่าสุดเสมอ

Principle of Least Privilege: จำกัดสิทธิ์ของ User ที่รัน Web Server ไม่ให้เข้าถึงไฟล์ระบบที่เกินความจำเป็น

Monitor Logs: ตรวจสอบ HTTP Logs เพื่อหา Request แปลกๆ ที่พยายามเรียกใช้คำสั่ง Shell หรือเข้าถึงไฟล์ Config

สรุปสั้นๆ: อย่าทิ้ง “กุญแจบ้าน” ไว้ใต้พรมเช็ดเท้าดิจิทัล เพราะบอทของ React2Shell กำลังเดินเปิดพรมทุกผืนที่มันเจอ!

#CyberSecurity #React2Shell #InfoSec #WebSecurity #HackingNews #DevOps